2010/12/31

3 Comments

Reading time: 3 – 4 minutes

Abans que res i perquè no se m’oblidi: Bon any a tothom! després d’una altre sequera d’articles a qui ens teniu a l’aeroport de Madrid esperant a que surti el vol cap a Nova York, un any més aprofitem les vacances de nadal per anar a veure món. Aquest cop toca anar a fer el turísta als EUA. Després d’anar a llocs de caloreta els últims tres anys aquest cop tocarà passar fred. Però ja aviso que la cosa té trampa, ja que la idea aquest cop serà aprofitar la setmana blanca dels professors per fer unes vacances de caloreta llavors.

Tornant al tema del blog, cal afegir que aquest cop el tema de la sequera té una bona excusa ja que aquest últim mes la meva vida ha canviat força, de fet, ja no treballo ni tan sols des de casa sinó que els propers mesos i potser fins hi tot l’any 2011 treballaré a Barcelona. Això m’obliga a invertir unes 3h al dia en desplaçaments, o sigui, em resta temps per escriure les meves troballes i enginys tecnològics. Això si, com sempre continuo recopilant apunts que estan pendents d’ordenar per tal de ser publicats.

Per aquest proper any 2011 hauré d’intentar aplicar les últimes coses que m’ha ensenyat la vida. Coses tan senzilles i difícils d’assimilar com que per guanyar més diners el que he de fer és treballar menys, que per ser més feliç he de respectar els horaris i optimitzar al màxim el temps d’oci, seguir potenciant les relacions personals i aprendre encara més a disfrutar-les. Pel que fa als temes tècnics ja fa anys que m’esforço en fer-ho però cada cop ho vaig fent millor i el tema és ben senzill, fer menys coses i augmentar dràsticament el temps dedicat a temes específics. He notat que amb uns 30min d’actualització de temes tecnològics genèrics i unes de 2 a 4h d’estudi de temes especialitzats puc aprofitar la resta d’hores en optimitzar els processos que m’envolten i que permeten que tot flueixi a la perfecció.

Abans d’acabar l’article ús poso al dia dels temes laborals, així sabreu per on paro. La major part del dia estic treballant per Vision Robotics com a CTO. Per altre banda les tasques d’assessor en temes de hosting i correu electrònic continuen més vives que mai. Pel que fa al projecte movilpoint ha canviat de nom i es passarà a dir vitevents.com ben aviat, de fet, la nova web d’ecommerce ja comença a tenir una forma ben interessant. Per si tot això no fos prou, amb l’Oriol M. i el Ferran M. estem donant-li tombs a un nou projecte que té molt bona pinta.

Bé ja heu vist que la cosa esta més ocupada que mai, però el millor de tot és que cada cop aconsegueixo envoltar-me de gent més interessant i que t’animen a seguir endavant. Per tant, diria que les parts més importants de la fórmula de la felicitat les tinc cobertes: amor, feina i salut. Mai hagués pensat que pogués arribar a ser tan ric.

Un cop més m’he posat reflexiu al blog, suposo que per aquestes dates ja toca. Per cert, parlant de temes profunds, fa un mes vaig digitalitzar els meus apunts del llibre “El Poder del Pleno Compromiso”, així que tinc pendent de publicar-los per tothom. Per aquest viatge m’estic llegint el llibre “Intel·ligència Emocional” que tanta gent m’ha recomanat, si és tan interessant com diuen ja en faré uns apunts de les parts més destacades per poder-los consultar sempre que calgui.

Arribats a aquest punt ja només em queda despedir-me fins l’any que ve, petons i abraçades!

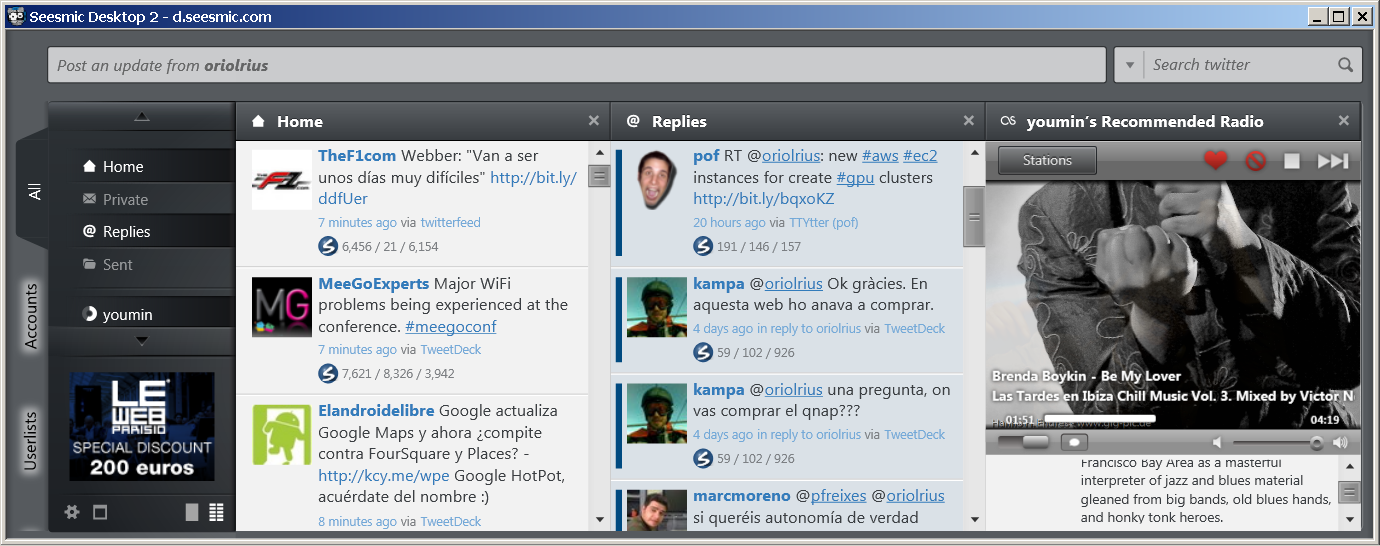

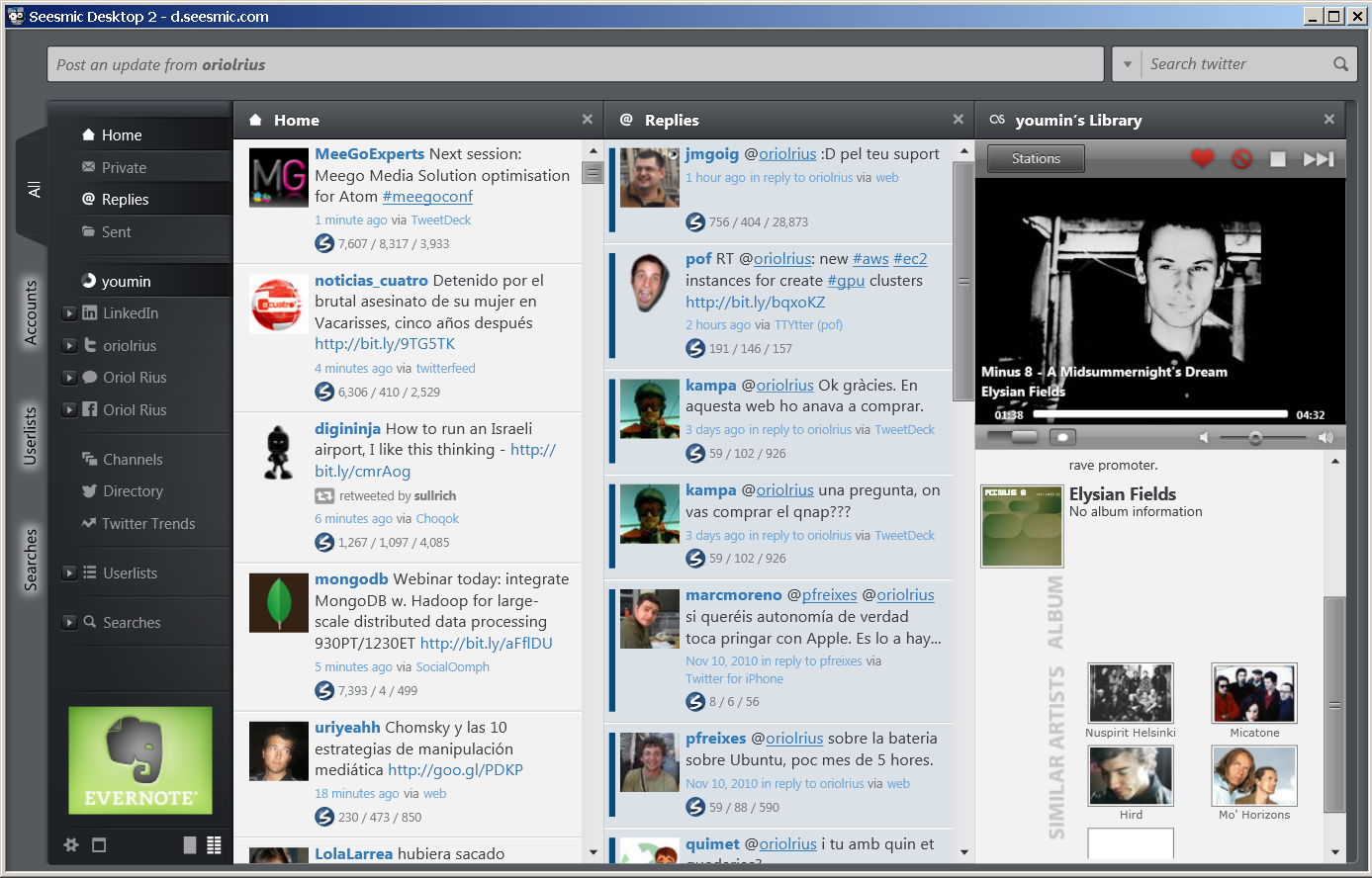

Potser a alguns els semblarà rara la recomanació d’una aplicació per Windows i encara més si aquesta esta fet amb Silverlight. Però he de reconeixer que a mi m’esta resultat una eina força còmode.

Potser a alguns els semblarà rara la recomanació d’una aplicació per Windows i encara més si aquesta esta fet amb Silverlight. Però he de reconeixer que a mi m’esta resultat una eina força còmode.