Nous gadgets que corren per casa

Reading time: 7 – 12 minutes

El que faré en aquesta entrada és un petit recull de comentaris sobre els últims dispositius que hi ha per casa.

Consola Wii + Wii Fit + Wii Motion Plus

Mai m’havia imaginat que em compraria una consola, de fet, tècnicament tampoc ho he fet ja que va ser un regal que li vaig fer a Estefania pel seu aniversari a finals de maig. Però com ja era la idea és un regal que disfrutem tots dos. Realment és un concepte totalment diferent del que jo havia entès sempre com a consola. Sota el meu punt de vista és una eina d’entreteniment que dona un punt d’interactivitat tan innovador que potser fins hi tot li caldria un nom diferent, enlloc de ser una consola més.

Si ens fixem en l’ús que jo li dono, fins hi tot podriem anomenar-ho màquina de fer esport. Per sort no només faig esport amb la Wii, però he de dir que entre els 30min de footing que faig dia si dia no, més el control del meu IMC que hem permet portar la Wii Fit i la experiència brutal que em dona el Wii Motion Plus quan jugo al Virtua Tennis 2009 és una màquina de fer esport molt entretinguda i a sobre m’ajuda a mantenir-me en forma.

A més no cal oblidar la component social, crec que és una consola ideal per disfrutar amb els amics i deixar de banda els sovint aborrits jocs de taula. Segur que hi ha molta gent que no es cansa mai de jugar al parxís o a la oca; però jo de ben petit sempre he tingut repelús a aquest jocs, fins hi tot quan no sabia ni el que era un ordinador.

Archos 5 + DVR Station Generation 6

De fet l’Archos5 ja fa molts dies que corre per casa, fins hi tot hauria de dir pel món. Ja que com a dispositiu portàtil per això va ser pensat per emportarte’l pel món. Com passa sovint amb aquests gadgets Estefania els disfruta sobretot quan anem de viatge, però jo en el meu dia a dia l’uso per ambietar les meves jornades de treball o per animar els viatges que faig a Barcelona.

Els seus 120Gb de disc dur trobo que són ideals, mai els he trobat excessius com a molt algún cop n’hagués volgut més. Ja que sempre es pot usar com a disc dur portàtil. Potser una cosa que no m’agradam massa és que no puc usar la funció de dispositiu mass storage (disc dur extern) mentre reprodueixo música. Trobo que seria ideal tenir-lo connectat al portàtil mentre treballo i escolto musica, de forma que quan tingués alguna cosa que copiar-me per emportar: PDFs, més música, podcasts, etc. ho fes directament. Però no es pot tenir tot.

He de dir que les funcions que més uso quan viatjo són les de veure videos, escoltar música i llegir PDFs. Aquesta última funció és un pel lenta pel meu gust però sovint l’utilitzo ja que sempre porto una bona col·lecció de llibres tècnics que no puc evitar fullejar o fins hi tot llegir. Això si, no ús recomano fer-ho més d’1h seguida ja que és força dur per la vista les 5″ de la pantalla tampoc donen per tan.

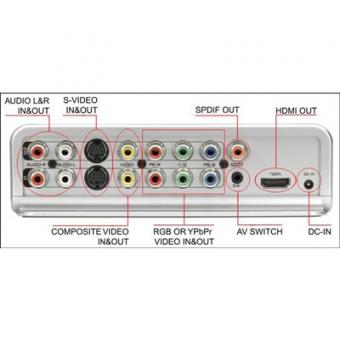

Pel que fa a la DVR station només fa unes setmanes que la vaig comprar, obviament la tenim al menjador i gràcies al seu comandament a distància més que complert l’usem per veure pel·lícules o per posar música usant la TV del menjador. L’usabilitat del comandament a distància és bona en general, potser el problema més greu és que el ratolí (per dir-li d’alguna forma) que incorpora el comandament és força inusable però això només cal usar-ho si volem navegar per internet.

Pel que fa a l’accés del contingut que tinc a la xarxa es fa via UPnP i el servidor UPnP que tinc instal·lat al meu NAS (Openfiler) és el Mediatomb, cosa que de moment m’està donant una serie d’inconvenients que no he resolt. Per un costat, a l’hora de buscar contingut em mostra tot el media en una sola carpeta, cosa força inusable degut a la quantitat. Malgrat això és culpa de que el servidor UPnP exporta el contingut de forma poc òptima per defecte, hauré de mirar de configurar-lo millor. L’altre inconvenient és que si reps un contingut via UPnP no pots usar les funcions de ‘fast-forward’ i ‘rewind’ cosa realment molesta en moltes ocasions.

Comentar també que la radio per internet que té instal·lada l’Archos5 és un programa que es diu vTuner i que malgrat té molt contingut i molt ben ordenat, entre el qual he trobat emisores que m’agraden molt també trobo molt a faltar el no poder usar eines d’internet com Spotify o LastFM. Cosa que a priori semblaria suportada perquè l’Archos5 suporta Flash tan en pàgines web com en aplicaciones standalone però no és capaç de reproduir cap de les coses que he comentat.

HTC Hero

Finalment l’últim gadget a comentar és el mòbil que he adquirit: HTC Hero en lloc del HTC Touch Cruise que he tingut fins ara. De fet, no ha estat un canvi per gust sinó obligat ja que en un sopar a la fresca d’aquest estiu el mòbil va desapareixer i per tant vaig haver de buscar-me la vida. Així doncs, després d’una bona oferta per part d’Orange vaig adquirir aquest terminal.

Comentar que per fi sóc lliure! ja no depenc del coi de Windows Mobile que això més que un sistema operatiu era un mal son. Android no és la perfecció però em dona moltes alegries i bones experiències cada dia. Cosa que no es pot dir del anterior sistema.

Sobre el terminal comentar que aquesta petita curva que fa en la part inferior i que tanta por em feia que es convertís en una incomoditat, almenys per mi, s’ha acabat convertint en una comoditat ja que quan porto el terminal a la butxaca aquest s’adapta millor a la forma del cos.

Com a inconvenient comentar que la pantalla tàctil és una mica difícil d’usar quan tens les mans suades o humides de la calor o algún altre motiu. Sort del trackball que sovint ens facilita la vida. Això si, quan tens les mans ben seques la usabilitat tàctil del terminal és genial i el teclat virtual quan girem el terminal és realment còmode d’usar.

Per buscar-li coses negatives comentar que la cobertura GSM a vegades va i ve, sense massa explicacions i malgrat et diu que tens cobertura sembla que a qui et truca li diu que no estas disponible. Encara he d’acabar de validar si aquest problema és degut a la cobertura que hi ha a casa meva o bé, és realment un problema del terminal. Aquesta propera setmana tindré un altre teminal d’Orange per temes de feina i així ho podré contrastar.