Notes sobre balanceig de càrrega i alta disponibilitat (load-balancig and HA)

Al wiki fa uns dies vaig començar una secció referedia a temes de balanceig de càrrega i alta disponibilitat en linux, en escència són fruit de la recol·lecció d’informació que vaig fer per preparar un projecte que estic montant i que requereix aquestes funcionalitats.

Així doncs, per donar-li rellevancia aquestes notes malgrat no estan acabades ni tenen un ordre i idioma depurats les adjunto aquí.

Seesmic – el meu portal cap a les aplicacions socials

Potser a alguns els semblarà rara la recomanació d’una aplicació per Windows i encara més si aquesta esta fet amb Silverlight. Però he de reconeixer que a mi m’esta resultat una eina força còmode.

Potser a alguns els semblarà rara la recomanació d’una aplicació per Windows i encara més si aquesta esta fet amb Silverlight. Però he de reconeixer que a mi m’esta resultat una eina força còmode.

Perquè l’utilitzo:

- Des d’una sola eina i amb una sola línia de temps veig:

- linked.in

- google buzz

- Obviament puc, fer tot tipus d’accions sobre cada una de les entrades vingui d’on vingui el contingut. O sigui, comentaris, retweets, preview d’imatges, informació dels usuarios, etc.

- També puc escoltar last.fm des de la mateixa aplicació i compartir la informació de les cançons que escolto quan m’interessa.

- S’actualitzen en temps real les línies de temps de les diferents eines, via streams.

- També puc postejar sobre quasevol de les xarxes socials o fins hi tot sobre totes a la vegada.

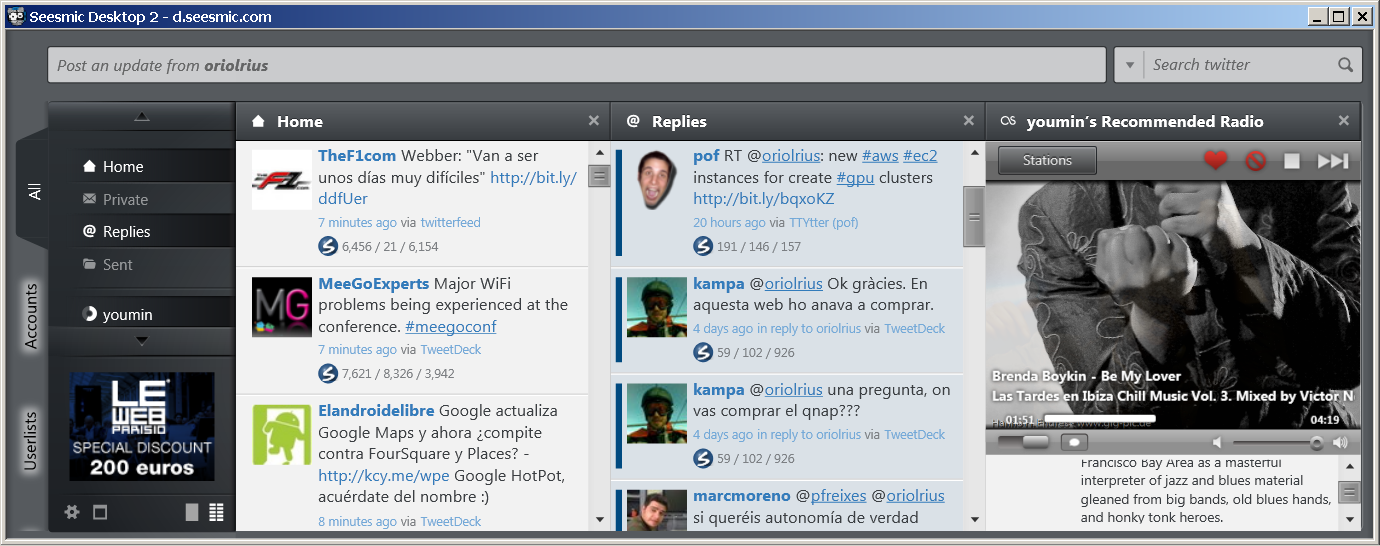

Per acabar un parell d’screenshots perquè ús feu una idea del seu aspecte, el primer és la finestra de l’aplicació tal qual la faig correr jo:

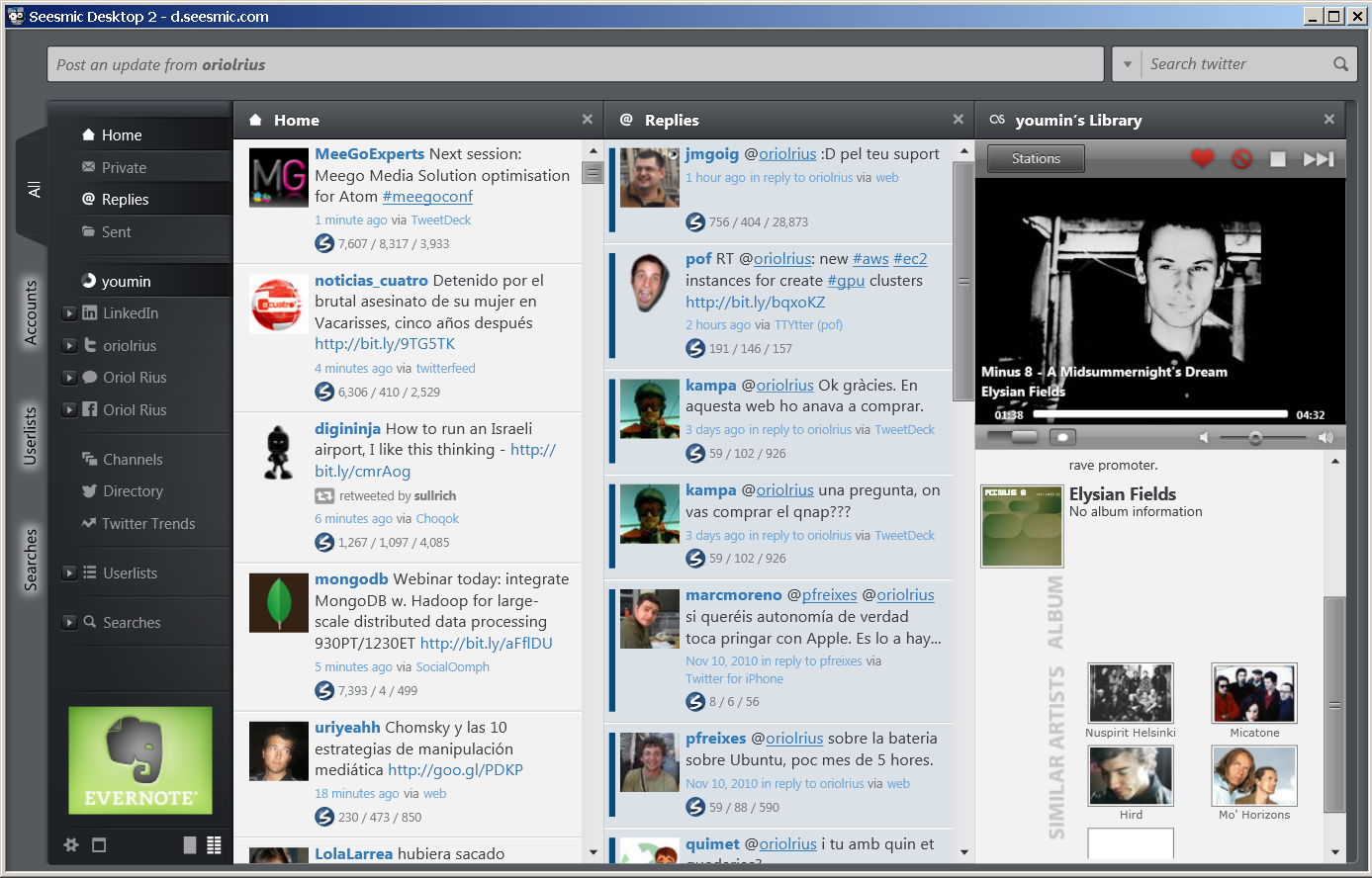

el segon és l’aplicació a ‘full-screen’:

Pàgina web de l’aplicació: Seesmic, l’eina esta disponible també com a plug-in d’un munt de navegadors i de quasi tots els sistemes operatius mòbils moderns.

byobu – screen molt millorat

A aquestes altures tothom coneix screen i a quin més qui menos li ha solucionat més d’un problema. Pels que no el coneixeu, podeu donar un cop d’ull als posts que vaig fer sobre el tema:

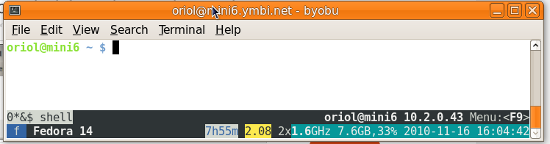

Per començar un screenshot de l’eina:

Pel que fa a les funcionalitats hereda tota la potència i accessos ràpids que té screen, a més d’un entorn basat en ncurses per configurar l’aspecte de les pantalles i comportament de l’eina. És genial amb un cop d’ull poder saber les consoles que tenim obertes i monitoritzar el sistema des de la shell. A més també permet instal·lar-se al ~/.profile de l’usuari de forma senzilla (byobu-launcher-install) perquè al fer un login o un ssh tinguem la sessió directament dintre del byobu.

A la Ubuntu Lucid (10.04) i a Fedora 14 ja he trobat el paquet, pel que fa a MeeGo aquest no estava disponible però m’he baixat el tar.gz i compilar-lo ha estat 1s.

La pàgina web de: byobu.

Algunes referències interessants de les tecles d’screen:

wbinfo: Windbind information

Mai ho havia necessitat fins avui, tenia un samba que accedia a un AD per saber quins eren els seus usuaris i grups d’usuaris. Així doncs, el problema que tenia era com podia saber quins usuaris tenia i quins grups. Es veu que tot això es fa a través de la comanda wbinfo.

A continuació poso una petita referència dels paràmetres que més bé m’han anat:

# llista usuaris

wbinfo -u

# llista grups

wbinfo -g

# info d'un usuari

wbinfo -i DOMINI+username

# grups que té l'usuari

wbinfo -r DOMINI+username

# informació d'un grup a partir del GID

wbinfo --gid-info=GID

# obtenir el GID a partir del nom del grup

wbinfo --group-info=DOMINI+groupname

# informació d'un usuari a partir del UID

wbinfo --uid-info=UID

Referència completa de la comanda: wbinfo

Zeroconf – quatre apunts que poden ser útils

No tenia gaire frescos els mecanismes que usava Zeroconf per treballar, així doncs, arran d’un comentari fet pel Marcos he decidit invertir-hi una estoneta per fer-me uns petits apunts sobre el tema.

Són quatre notes que he posat al wiki i que enllaço a continuació espero que ús siguin útils.

Sphering Barcelona

L’Isaac i jo teniem un tema pendent des de fa uns quants mesos i finalment ahir varem posar-hi solució.

Per si a algú li pica la curiositat de provar-ho ho fan al Parc del Forum de Barcelona, costa 30€ per persona i heu de ser dues persones. Cal contractar-ho a Sphering Barcelona.