clearOS Enterprise

Reading time: 3 – 4 minutes

Abans de marxar de vacances tot parlant amb el Carles vaig descobrir el clearOS i després d’un parell de dies fent-hi proves esporàdiques no volia deixar l’oportunitat d’escriure quatre ratlles sobre el que m’ha semblat.

Abans de marxar de vacances tot parlant amb el Carles vaig descobrir el clearOS i després d’un parell de dies fent-hi proves esporàdiques no volia deixar l’oportunitat d’escriure quatre ratlles sobre el que m’ha semblat.

Es tracta d’una distribució de linux especialment orientada a petites empreses amb pocs servidors, malgrat per algunes mitjanes empreses també crec que estaria ben indicada. Basada en Redhat/CentOS i totalment focalitzada a ser usada via una interficie web força amigable.

Incorpora diverses eines sempre gestionables desde web que permeten fer funcions de servidor de xarxa i/o de gateway de comunicacions. Per exemple:

- funcions de directori

- LDAP amb usuaris i passwords integrats per la resta de serveis

- gestor de certificats de seguretat

- funcions de xarxa

- multi-wan

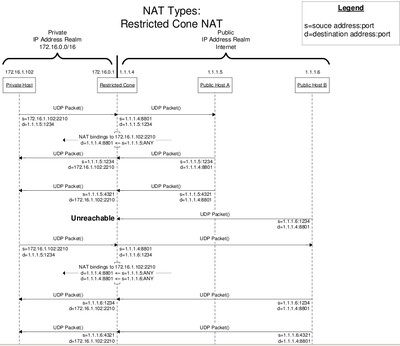

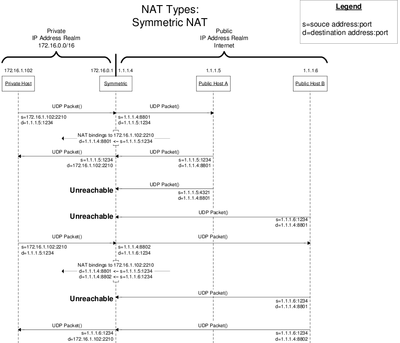

- VPN, PPTP, IPSec, OpenVPN

- DMZ i NAT 1-1

- funcions de firewall

- servidor DHCP i DNS

- UPnP

- funcions de gateway

- antimalware: antivirus, antiphing i antispyware

- antispam

- gestor d’ampla de banda

- detector d’intrusions

- filtres de protocols, fins hi tot P2P

- filtres de continguts

- web proxy

- control d’accés

- funcions de servidor

- Windows Networking com a PDC

- serveis de fitxers i impresores

- flexshares (diverses formes de compartir fitxers: SMB, FTP, Web, etc)

- groupware i connector d’outlook

- servidors de correu: POP, IMAP, SMTP, Webmail i recollida de correu

- filtres de correu: antispam, antimalware, greylisting i quarantena

- arxivador automàtic de correu

- gestor de bbdd MySQL

- servidor web amb PHP

A més al estar orientat a un entorn professional l’empresa que desenvolupa clearOS disposa d’un servei anomenat clearSDN, a través del qual es pot obtenir:

- Software Updates Priority security and bug updates to the ClearOS software.

- Content Updates Required updates to Content Filter, Intrusion Protection, Antispam and Antimalware.

- Monitoring Alarms and reporting for bandwidth, resource and security management.

- Remote Services Critical services for VPN, DNS and Remote Server Backup.

Fins hi tot tenen uns dispositius anomenats clearBOX que porten el sistema operatiu integrat i ja disposen d’uns quants ports ethernet, ideals per fer de gateway o fins hi tot de switch.

Com no podia ser d’altre forma tot plegat té un bon manual de suport pels usuaris més novells, ja que només amb una mica d’experiència en l’administració de sistemes tot plegat es fa molt intuitiu.

En general m’ha quedat un bon gust de boca pel que fa a l’eina, potser on més he trobat que coixeja el sistema és en detalls de configuració més avançats, per exemple, del servidor d’OpenVPN i cosetes similars. Però per empreses petites i mitjanes com ja deia abans és més que suficient en la majoria de casos.