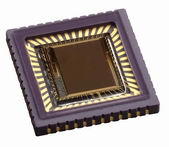

Problema amb OVTDTool: Omnivision 2610 ECX

Fa un parell de dies aproximadament que m’estic varallant amb una petita camara USB 2.0, concretament és un ‘development kit’ de la casa Omnivision el model: OV2610 que esta montat sobre una placa de proves model 9620. En aquesta placa de proves porta montat un xip de la casa CYPRESS el model CY7C68013 aquest xip s’usa per controlar el ‘CMOS image sensor’, o sigui, el xip d’Omnivision 2610.

El xip de cypress per fer d’interficie entre el PC i el sensor d’imatges incorpora: transceptor USB 2.0, un SIE (serial interface engine), un processador 8051 de la família FX2 de 24Mhz i 256bytes de RAM i un PPI (program periperhal interface) a través del qual es connecta al sensor d’imatges.

Bé nanos, tota aquesta història per explicar-vos que després de configurar la camara en qüestió en WXP aconsegueixo els 1600×1200 i 10fps que posa el manual, o bé els 800×600 a 40fps. Ara bé el meu problema és que necessito canviar alguns paràmetres que porta el xip d’omnivision el 2610 i l’eina que porta el ‘developers kit’ (OVTDTool.exe) que en teoria em permet llegir paràmetres del xip i modificar-los no hi ha manera de que es comuniqui amb el xip.

Si algú sap alguna cosa sobre aquests temes de hardware i/o drivers tan rebuscats. Si us plau que m’avisi que li donaré més detalls del problema a veure si em pot donar un cop de mà. MOLTES GRÀCIES!

Update: ja he aconseguit solucionar el problema, que bàsicament era culpa d’un fitxer de configuració que ja m’olorava que no estava bé però que no podia arreglar perquè no disposava de la informació suficient finalment vaig aconseguir el fitxer d’un altre lloc i tema solucionat.

Una nota per reflexionar: robots amb sentiments

Fins ara el que es plantejava a: Blade Runner o a la recent I Robot eren històries de ciència ficció per l’altre dia va sortir a el Mundo una notícia on el director del Centre d’investigació per la creació de robots inteligents de Corea del Sur: Kim Jong-Hwan. Anunciava que ja ha pogut crear els primers cromosomes artificials. Així en fred pot semblar que no dic gran cosa però si com jo porteu dues setmanes donant voltes al tema, des de que el Luis, em va comentar la notícia doncs arribareu a reflexions molt interessants sobre el tema.

Realment puc afirmar que ha estat una notícia que m’ha canviat la vida, aquí entrarem en el típic debat de si això és cert o no, però el simple fet de plantejar-se com una cosa possible ja reafirma el que jo li defensava al meu professor de biologia de 3er de BUP, pobre Oliveres, i el que des de molt petit sempre he cregut possible.

Enganxo la notícia del Mundo per no perdre-li la pista:

El científico Kim Jong-Hwan, director del Centro de investigación para la creación de robots inteligentes de Corea del Sur, ha desarrollado una serie de cromosomas artificiales que podrían permitir la fabricación de robots inteligentes, capaces de razonar, sentir pasión e incluso reproducirse. El robot tiene 14 cromosomas, lo que le permite tener ‘personalidad’.

El profesor Jong-Hwan ha tomado como modelo para su software una simplificación del ADN humano, lo que ha dado lugar a un código informático que determina la capacidad del robot para experimentar una serie de sentimientos, como la felicidad y la tristeza, o sensaciones, como el miedo, el sueño y el hambre.

El equipo del científico surcoreano proyecta instalar dicho software por primera vez en un robot a lo largo de los próximos tres meses.

Los cromosomas virtuales pueden combinarse de hasta 77 formas distintas, lo que generará diferentes sensaciones. Además, los robots son capaces de reconocer hasta 47 órdenes distintas, y reaccionar en función de ellas.

Jong-Hwan, que es una autoridad en tecnología y ética de la robótica, afirma que estamos ante lo que podría considerarse el origen de una nueva especie artificial, aunque precisa que es posible que los cristianos no lo aprueben.

“Los robots dotados con esta nueva tecnología tendrán sus propias personalidades y sentirán emociones, como el protagonista de la película ‘Yo, Robot'”, explica el científico. “Esto podría ser muy peligroso para la humanidad, pero si dotamos a los robots con unos cromosomas artificiales ‘buenos’, no representarían tal amenaza”, dice.

Bloquegem el PC amb un mòbil Bluetooth

No és res de l’altre món i per postres és per win, però segur que coneixeu coses millors que jo en aquesta area. De fet, només us vull donar a coneixer un programet que es diu “Lock it Now” que permet aprofitar el Bluetooth del nostre mòbil per bloquejar el PC quan no estem davant seu. També permet fer combinacions més sofisticades per protegir el sistema. Però ja havia sentit a parlar d’aquestes històries fins hi tot en aplicatius per linux que usen el sistema PAM per autenticar-se. No és un tema en el que hagi pogut aprofundir però estic segur que abans no acabi l’any n’he de montar més d’un d’aquests sistemes perquè el tema de les claus és tot un problema per més d’un.

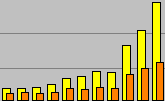

Les imatges i l’àlbum de fotos van més ràpids?

Aprofitant l’upgrade de hardware que hem fet als servidors de l’empresa al canviar de línies he fet un mini-mirror d’algunes parts del portal en aquests equips, ja que tenia diverses queixes sobre la velocitat del mateix. També cal dir que a part de les grans limitacions de l’ADSL els número de visites del BLOG a pujat moltíssim, cosa que m’emocina molt. Per exemple, ahir mateix vaig aconseguir més de 1700 visites en un dia i el més passat més de 25000 visites. Si us fa gràcia mirar les visites podeu punxar aquí. Bé el que anava dient, que totes les imatges/docs/dades dels articles i les fotografies de l’album de fotos les he col·locat en aquest nou servidor aprofitant el seu gran caudal d’amplada de banda i la poca necessitat de procés que requereix la tasca.

Per tal de fer això el que he usat és un mòdul d’apache que es diu mod_rewrite a través del qual redirigeixo certes peticions que van a oriol.joor.net cap a dades.joor.net i imatges.joor.net que són servidors de reforç que tinc a l’empresa. Així doncs, m’agradaria si és possible que em comentessiu si es nota el canvi de velocitat a l’hora de carregar les coses. Jo pel que he pogut apreciar és un canvi ‘brutal’, però qui ho heu de dir sou vosaltres.

Quan hagi acabat d’experimentar amb el mod_rewrite ja us explicaré com redirigir algunes coses i com ho faig per sincronitzar els continguts del meu servidor de casa amb els servidors de l’empresa, per no carregar la línia.

VIM: expresions regulars

Sempre que ho busques no ho trovés, així que millor m’ho guardo: vim regular expressions ( local ).

Generador de dialegs

És una tonteria però m’ha fet gràcia aquesta web que genera els nostres errors personalitzats de W95/98/XP.